SLA op gebruikersniveau

Gerelateerde artikelen

Inleiding SLA op gebruikersniveau

Het begrip ‘SLA’ is al jaren ingeburgerd bij zowel klant als leverancier. Toch is dit concept van het maken van afspraken over de ICT-dienstverlening en het bewaken, rapporteren en verbeteren daarvan sterk aan verandering onderhevig. De oorzaak is gelegen in de gestaag toenemende business-alignment van serviceorganisaties. De resultaten hiervan vinden hun weerslag in de overeengekomen SLA’ s en de rapportages daarover op gebruikersniveau.

Dit artikel karakteriseert de groeistadia van deze business-alignment en geeft een oplossings-richting aan voor de volgende stap, de eindgebruikerstevredenheid.

Probleemstelling

Van oudsher zijn SLA’s sterk ICT-georiënteerd. De afspraken waren vooral gebaseerd op technische objecten die voor de ICT-ers herkenbaar waren maar niet voor de gebruikers die de services afnamen. De Key Performance Indicators (KPI’s) die deze objecten meetbaar maakten hadden dan ook een overwegend technisch karakter zoals de opslagcapaciteit, de capaciteit in bandbreedte en beschikbaarheid gemeten in platform uptime.

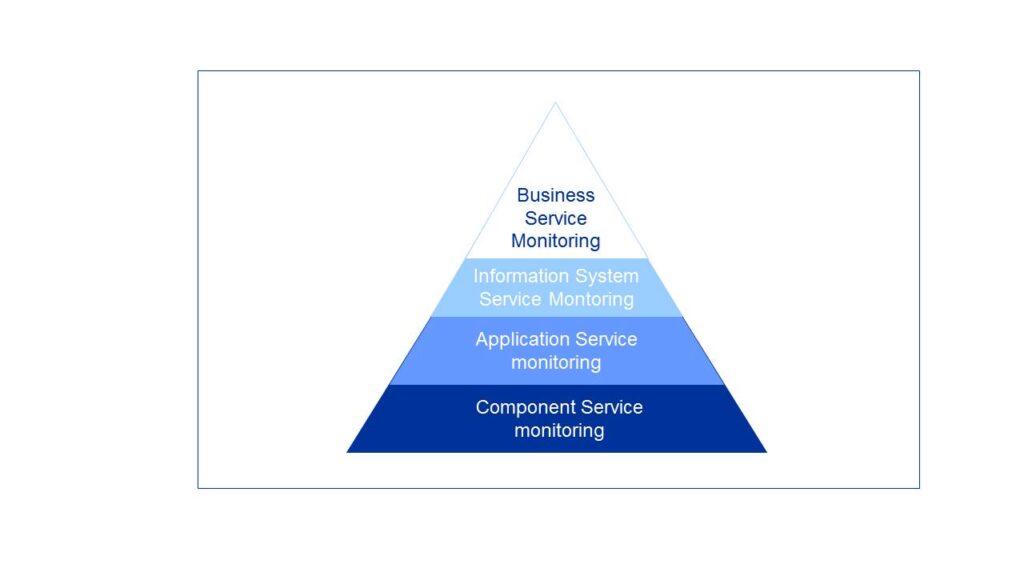

Figuur 1, Toolvolwassenwording.

Veel organisaties proberen om de SLA in te zetten als business-alignment vehicle en gebruiken daarbij niet meer de term SLA maar XLA waarbij de ‘X’ staat voor eXperience level agreement. Zij vertalen daarbij de technische objecten en KPI’s naar business objecten en KPI’s. Figuur 1 geeft van beneden naar boven de volwassenheidsstappen weer om tot een SLA te komen die waardevol is in de ogen van de gebruiker. Het vertrekpunt is het meten van KPI’s op component-niveau, zoals de beschikbaarheid van een server of de bandbreedte van het netwerk. Dit levert een beheersing op van de technische objecten. Op dit niveau van toolvolwassenheid zijn in de SLA’s zijn meestal technische objecten opgenomen waarover met klanten afspraken worden gemaakt. Een veel gehoorde klacht hierbij is dat de serviceorganisatie stelt dat alles draait, maar de gebruiker niet kan werken. Er is dus meer nodig.

De tweede stap is dan ook het maken van afspraken met klanten op applicatie en informatie-systeemniveau. Dit vereist dat de monitoring uitgebreid moet worden en dat alle technische objecten die betrokken zijn bij de applicatie en het informatiesysteem worden doorgemeten. Hierbij moet tevens de samenhang tussen die monitorgegevens worden gedefinieerd. Als alternatief is het ook mogelijk om gebruikers te simuleren met robotten en op basis daarvan te bepalen of een informatiesysteem beschikbaar is.

Met het commodity worden van technologieën zoals virtualisering en cloud computing wordt het gemakkelijker om invulling te geven aan afspraken op core value stream niveau. Dit betreft het monitoren van de core value streams, informatiestromen en werkelijke transacties van gebruikers (Real User Monitoring). Dit vereist meestal wederom een scopevergroting van de monitorfunctie omdat er vaak meer dan één informatiesysteem bij een core value stream is betrokken. Tevens stelt dit vaak hogere eisen aan de enabling value streams in het geval er meer service organisaties bij betrokken zijn, die enabling value streams moeten dan immers ook ketens vormen (aaneengeschakelde value streams).

Hiermee is echter nog geen optimale business-alignment bereikt. Vaak blijkt dat de gebruiker meer performance-incidenten aanmeldt dan de ingezette tools waarnemen. Dit artikel geeft een analyse van dit verschijnsel en beschrijft daarna het concept van Real User Monitoring.

Business Alignment

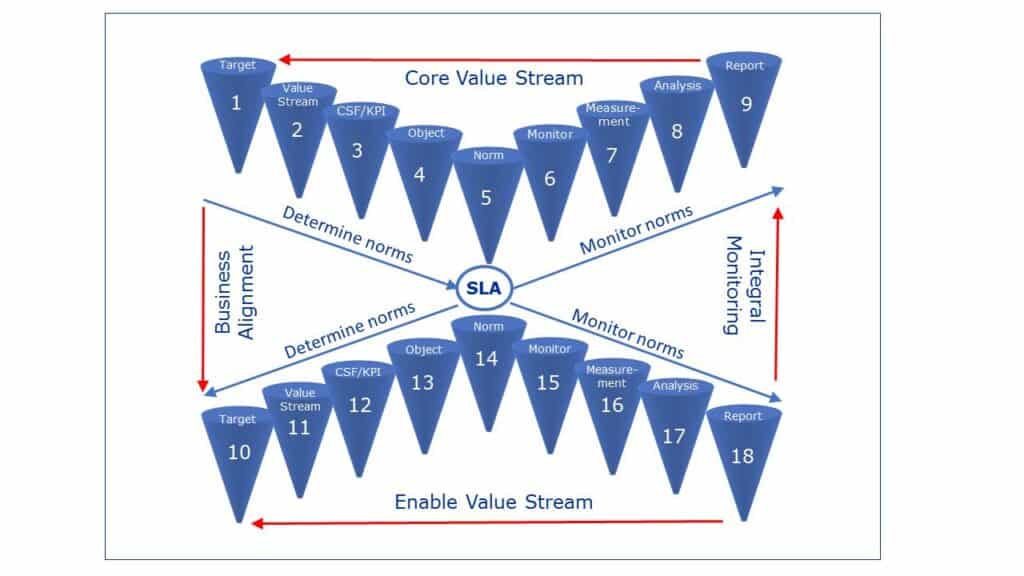

Figuur 2 geeft weer hoe SLA’s een bijdrage kunnen leveren om business-alignment met de serviceorganisatie te verkrijgen. In het centrum van de figuur is de SLA weergegeven als koppelpunt tussen de core value streams en de enable value streams.

Het koppelpunt is de SLA die invulling geeft aan de normen van de business (5). De normen worden afgeleid uit de risicoanalyse van de value stream doelen (1 en 2). De tegenmaatregelen zijn de Kritieke Succes Factoren (KSF) die meetbaar worden gemaakt middels Key Performance Indicators (KPI) op business niveau (3).

Een voorbeeld van een doel is: “Het verhogen van de omzet van product ‘X’ via het internet met 10% binnen 1 jaar”. De risicoanalyse bestaat uit het bepalen van de risico’s die mogelijkerwijs het halen van dit doel kunnen verhinderen, zoals concurrentie, onbeschikbaaheid services, piekbelasting tijdens marketing acties et cetera. Het onderkennen van de betrokken business objecten per core value stream kan het bepalen van de betrokken risico’s en tegenmaatregelen versnellen. De effectiviteit van de tegenmaatregelen worden gemeten aan de hand van de KPI’s zoals ‘schaalbaarheid serviceverlening’ en ‘TimeToMarket’. Tot slot wordt aan elke KPI een norm toegekend. In de SLA worden de KPI’s en de gerelateerde normen beschreven aan de hand van de onderkende business objecten.

De business alignment is gelegen in het vertalen van de business objecten naar technische objecten inclusief de KPI/norm vertaling. Voor een website zijn er objecten (13) te onderkennen zoals webservice, webserver, firewall et cetera. In wezen zijn dit de Configuratie Items (CI’s) uit de Configuration Management Database (CMDB). Het is belangrijk om de relatie tussen de SLA norm en de betrokken CI’s vast te leggen, zo mogelijk in de CMDB.

Nog mooier is het om ook de core value stream ‘object/KPI/normen’ op te nemen in de CMDB. Dit kan bijvoorbeeld door de business objecten als Logische Configuratie Items (LCI’s) te definiëren. Dit maakt de enable value stream rapportage (18) en Core value stream rapportages (9) vergelijkbaar.

De core value stream ‘object/KPI/normen’ moeten vertaald worden naar de technische objecten (13) en technische KSF/KPI (12) voor de enable value streams. Om de serviceorganisatie deze KSF’s en KPI’s goed te laten bewaken en op afwijkingen te laten sturen moeten deze eisen geborgd worden in doelstellingen (10) van de enabling value streams (11). De SLA is dus inderdaad een vehicle dat business-alignment mogelijk maakt.

Vanouds worden core value streams vanuit de business gemeten (7) met monitortools (6), zoals financiële tools voor de verkoopcijfers en voorraadbeheersing. Tegenwoordig worden ook steeds meer metingen uitgevoerd op core value stream, los van de technische componenten. Deze tools leveren ook een analyse (8) en rapportage (9) mogelijkheid. De in Figuur 1 monitorlagen zijn af te beelden op (6 en 15) door tooling in te zetten. Door analyse (8 en 17) moet het mogelijk zijn om oorzaken van verstoringen te vinden en te rapporteren (18). Deze rapportage moet de op core value stream niveau gemeten kwaliteit van de serviceverlening (9) staven.

Real User Monitoring

Aan de hand van de in Figuur 1 weergeven business alignment model is het mogelijk om te verklaren dat er bij sommige organisaties door gebruikers meer verstoringen gezien worden dan vanuit de serviceorganisatie.

Als de gebruiker en/of de core value stream monitortools meer gebreken vaststellen dan met het enabling value stream meetinstrumenten (15) kan worden gemeten dan kan dit liggen aan:

- Niet onderkende KSF/KPI (3).

- Niet onderkende business objecten (4).

- Afwijkende verwachting bij de norm (5).

- Verkeerd bepaalde technische objecten (13).

- Verkeerd ingestelde KSF/KPI (11).

- Het meetbereik van de monitor (15) schiet te kort.

De punten één t/m vijf liggen allemaal binnen de scope van de service level management value stream en vallen daarmee buiten de scope van de toolvolwassenheid. Het zesde punt daarentegen kan wel gelegen zijn in de volwassenheid van de tooling zoals in Figuur 1 is weergegeven.

Figuur 2, Continuous Monitoring besturingmodel.

De hamvraag is dus wat er nog aan het meetbereik van tooling kan worden toevoegen om een meting te krijgen die dichter bij de perceptie van de serviceverlening van de gebruiker komt. Het antwoord op deze vraag is simpel: Met het meten van de serverkant en het netwerk is er nog steeds geen zicht op wat er zich op de werkplek zelf afspeelt, laat staan hoe de gebruiker de serviceverlening ervaart. Er zijn bijvoorbeeld vele mogelijke oorzaken te benoemen voor performance problemen die niets te maken hebben met de backend en het netwerk, zoals incidenten die veroorzaakt worden door: een verkeerde configuratie van de werkplek, specifieke sessies, de workload, navigatiepad aspecten, locatie van de gebruiker et cetera.

In het algemeen zijn er drie generaties van metingen op het niveau van end user monitoring te weten:

- Generatie 1: Actieve agents die op (remote) werkplekken zijn geïnstalleerd om gebruiker transacties na te bootsen en vanaf de perceptie van de gebruiker het systeem te monitoren. Dit worden ook wel robotten genoemd. Deze vorm van monitoring heet ook wel End User eXperience (EUX) monitoring en valt onder informatiesysteem monitoring.

- Generatie 2: Netwerk Protocol Analyse (NPA) tools die op een agent loze wijze het netwerkverkeer tussen werkplek en servers monitoren. Deze vorm van monitoring heet Real User Monitoring (RUM) en geeft een veel nauwkeuriger beeld bij de prestaties op business niveau dan de EUX-monitoring.

- Generatie 3: Een combinatie van de RUM tools en Passieve Agents (PA). Een PA tool meet niet alleen de responstijd op werkplekniveau maar:

- analyseert tevens de performance problemen op de werkplek zelf;

- detecteert problemen in de configuratie van de werkplek;

- meet hey licentiegebruik;

- signaleert lokale bottlenecks;

- et cetera.

De derde generatie end user monitoring biedt dus een monitorfunctionaliteit die het dichtste komt bij het gebruikersperspectief en die incidenten kan detecteren en helpen diagnostiseren die niet vanuit een andere perspectieven te meten zijn (component, applicatie en informatie-systeemsysteem monitoring).

Om het gat te dichten van bij de servicedesk aangemelde incidenten en door monitoring waargenomen incidenten is het dus nodig dat er zo dicht mogelijk bij deze laatste bron van foutenmetingen wordt gemonitord: op eindgebruikersniveau. Het is overigens belangrijk om te onderkennen dat het classificeren van een tool aan de hand van generaties niets zegt over de toegevoegde waarde van het product, maar veeleer iets over de functionaliteit van de tool.

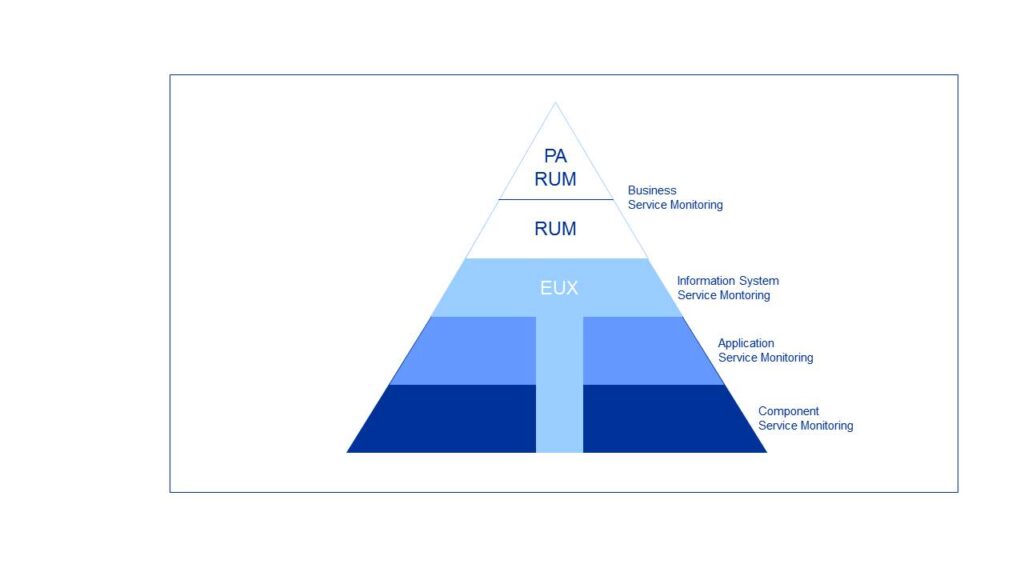

Figuur 3, End user monitoring.

Zo is een internet serviceverlening alleen middels generatie 1 en generatie 2 tools te meten, de werkplekken van internetgebruikers vallen immers buiten het gezichtsveld van de internet serviceverlener. In Figuur 3 zijn deze drie generaties afgebeeld op Figuur 1. De eerste generatie van end user monitoring tools wordt gebruikt bij informatiesysteemmetingen. De actieve agent tool architectuur legt een resource beslag op de componenten, de applicatie en het informatiesysteem. Dit is gesymboliseerd door de verticale rechthoek door de drie lagen heen. Het monitoren van alle gebruikers en het feitelijk gedrag van deze gebruikers is het feitelijke verschil tussen EUX en RUM.

Dit komt omdat active agents het gesimuleerde gedrag van gebruikers meten maar niet het gedrag van de gebruikers zelf. In Tabel 1 is een overzicht gegeven van de drie generaties, hun functionaliteiten en hun sterke en zwakke punten.

Type | Functionaliteit | Voordeel | Nadeel |

| EUX | Meten van beschik-baarheid en performance van services waar de werkplek gebruik van maakt, bijvoorbeeld aan de hand van synthetische transacties | Eenvoudig en goedkoopGoed middel om SLA normen te meten | Meet alleen periodiek een KPI.Geeft vervuiling qua netwerkverkeer en/of server communicatieVereist installatie op de werkplek.Meet niet alle werk-plekken (bijvoorbeeld geen internet werkplekken).Meet niet alle transactiepaden tenzij zo ingesteld is. |

| RUM | Analyseert netwerkverkeer van werkplekken tussen applicatie en eindgebruiker.Biedt de mogelijkheid voor statistische analyse van gedrag van gebruikers, zoals navigatiegedrag.Alerting voor errors en incomplete transacties.Capture & Replay functionaliteit voor bijvoorbeeld stresstesten. | Lost alle nadelen van de eerste Generatie tools op.Appliance is eenvoudig toe te voegen aan het netwerk, dus geen agents.Goed in te zetten voor real user monitoring van internetgebruikersOndersteunt vooral incident en problem management processen | Geeft geen inzicht in de standalone fase van de werkplek, alleen de online situatie wordt gemeten. |

| PA/ RUM | Meet de gebruiker-activiteiten.Applicatiegebruik (local en online).Client configuratie monitoring.Licentiegebruik.Lokale bottlenecksHelpt problemen op te lossen die schuil gaan achter de applicatie performance. | Lost alle nadelen van de eerste en tweede Generatie tools op.Combineert de voordelen van de eerste en tweede generatie. De nadelen van de eerste worden voorkomen door het gebruik van een passieve agent in plaats van een actieve. | Bij internetdienst-verlening kan geen passieve agent worden gebruikt omdat het beheer van de werkplekken buiten de scope van de dienstverlener vallen.Het meten vanaf alle werkplekken geeft een verhoging van de beheerinspanning van de werkplekken. |

Tabel 1, Drie generaties van gebruikers monitoring

Conclusie SLA op gebruikersniveau

Real User Monitoring versterkt de business-alignment van de beheerorganisatie met de gebruikersorganisatie door gaten te dichten die andere vormen van monitoring nog open laten. Hierdoor wordt het meten op andere niveaus dan die van de gebruiker zoals componentmeting en ketenmeting zeker niet overbodig, metingen op alle niveaus zijn nodig om een totaal beeld te krijgen van de kwaliteit en kwantiteit van de verleende diensten. Real User Monitoring echter geeft ons het meest betrouwbare beeld van de perceptie van de eindgebruiker van onze serviceverlening.

Boeken:

Continuous Monitoring, ISBN:978 94 92618 498

Prestatie Indicatoren, ISBN:9789071501470

SLA best practices, ISBN:9789071501456

Masterclass Continuous Monitoring ITMG.

Mogelijk is dit een vertaling van Google Translate en kan fouten bevatten. Klik hier om mee te helpen met het verbeteren van vertalingen.

Laatste artikelen

- De IT-offerte: Waar moet je op letten bij Software en SaaS?

- De ICT-checklist voor het moderne kantoorgebouw

- De paradox van Cloud FinOps Governance: kostenbeheersing in de cloud

- De mens als AI agent: van meester naar slaaf

- Exploratief testen: Agile softwaretesting zonder testscripts

- DRY Principe: Fundament voor Schone Code en Onderhoudbare IT

- Citizen Developer Governance: Veilige Low-Code/No-Code voor medewerkers en compliance

- Uninterruptible Power Supply (UPS): Noodstroomvoorziening voor IT-Infrastructuur

- De Cloud Security Baseline: 10 kritieke auditpunten voor AWS, Azure en GCP

- Model Drift: de onvermijdelijke veroudering van AI-modellen